金山arp防火墙64

很高兴能够参与这个金山arp防火墙64问题集合的解答工作。我将根据自己的知识和经验,为每个问题提供准确而有用的回答,并尽量满足大家的需求。

1.装了金山贝壳ARP防火墙后老是提示遭受ARP攻击

2.请问我装了360和金山的ARP防火墙能够拦截局域网内别人对我的攻击吗?

3.360arp防火墙工作原理

装了金山贝壳ARP防火墙后老是提示遭受ARP攻击

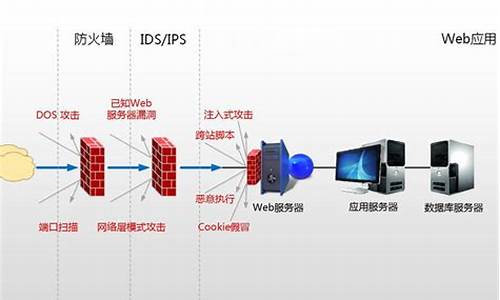

ARP欺骗分为二种,一种是对路由器ARP表的欺骗;另一种是对内网PC的网关欺骗。

第一种ARP欺骗的原理是——截获网关数据。它通知路由器一系列错误的内网MAC地址,并按照一定的频率不断进行,使真实的地址信息无法通过更新保存在路由器中,结果路由器的所有数据只能发送给错误的MAC地址,造成正常PC无法收到信息。

第二种ARP欺骗的原理是——伪造网关。它的原理是建立假网关,让被它欺骗的PC向假网关发数据,而不是通过正常的路由器途径上网。在PC看来,就是上不了网了,“网络掉线了”。

常用的解决办法就是一、在宽带路由器中把所有PC的IP-MAC输入到一个静态表中,这叫路由器IP-MAC绑定。二、在内网所有PC上设置网关的静态ARP信息,这叫PC机IP-MAC绑定。三是前两种办法的组合,称其为IP-MAC双向绑定。

方法是有效的,但工作很繁琐,管理很麻烦。每台PC绑定本来就费力,在路由器中添加、维护、管理那么长长的一串列表,更是苦不堪言。一旦将来扩容调整,或更换网卡,又很容易由于疏忽造成混乱。况且ARP出现了新变种,二代ARP攻击已经具有自动传播能力,已有的宏文件绑定方式已经被破,主要表现在病毒通过网络访问或是主机间的访问互相传播。由于病毒已经感染到电脑主机,可以轻而易举的清除掉客户机电脑上的ARP静态绑定,伴随着绑定的取消,错误的网关IP和MAC的对应并可以顺利的写到客户机电脑,错误的网关IP和MAC的对应并可以顺利的写到客户机电脑,ARP的攻击又畅通无阻了。

我也曾受过arp的毒害,辛辛苦苦做的双向绑定遇到二代arp攻击变的是无所遁形,我觉得要想真正的杜绝arp攻击还是要我们内网每台电脑都联动起来,共同防范,共同抑制,光装防arp攻击的防火墙是远远不够的,这只能保证你可能不被攻击,但不能杜绝你不发arp攻击,这样是治标不治本的,因此要想真正杜绝arp最治本的方法还是从源头抑制,即从每个终端上抑制arp攻击的发出,因此要想完全的杜绝arp攻击要靠软硬件的结合,单靠硬件是无法实现的

请问我装了360和金山的ARP防火墙能够拦截局域网内别人对我的攻击吗?

楼主可以使用ARP防火墙,目前比较好用的APR防火墙有以下几种:

1.金山ARP防火墙

2.360ARP防火墙(建议使用,360安全卫士自带,配合使用效果更佳)

顺便讲一下ARP的相关内容:

防范ARP地址欺骗类病毒

什么是ARP协议

要想了解ARP欺骗攻击的原理,首先就要了解什么是ARP协议。ARP是地址转换协议的英文缩写,它是一个链路层协议,工作在OSI模型的第二层,在本层和硬件接口间进行联系,同时为上层(网络层)提供服务。

我们知道,二层的以太网交换设备并不能识别32位的IP地址,它们是以48位以太网地址(就是我们常说的MAC地址)传输以太网数据包的。因此IP地址与MAC地址之间就必须存在一种对应关系,而ARP协议就是用来确定这种对应关系的协议。

ARP工作时,首先请求主机发送出一个含有所希望到达的IP地址的以太网广播数据包,然后目标IP的所有者会以一个含有IP和MAC地址对的数据包应答请求主机。这样请求主机就能获得要到达的IP地址对应的MAC地址,同时请求主机会将这个地址对放入自己的ARP表缓存起来,以节约不必要的ARP通信。ARP缓存表采用了老化机制,在一段时间内如果表中的某一行没有使用(Windows系统这个时间为2分钟,而Cisco路由器的这个时间为5分钟),就会被删除。通过下面的例子我们可以很清楚地看出ARP的工作机制。

假定有如下五个IP地址的主机或者网络设备,它们分别是:

主机A 192.168.1.2

主机B 192.168.1.3

网关C 192.168.1.1

主机D 10.1.1.2

网关E 10.1.1.1

假如主机A要与主机B通信,它首先会检查自己的ARP缓存中是否有192.168.1.3这个地址对应的MAC地址,如果没有它就会向局域网的广播地址发送ARP请求包,大致的意思是192.168.1.3的MAC地址是什么请告诉192.168.1.2,而广播地址会把这个请求包广播给局域网内的所有主机,但是只有192.168.1.3这台主机才会响应这个请求包,它会回应192.168.1.2一个ARP包,大致的意思是192.168.1.3的MAC地址是02-02-02-02-02-02。这样的话主机A就得到了主机B的MAC地址,并且它会把这个对应的关系存在自己的ARP缓存表中。之后主机A与主机B之间的通信就依靠两者缓存表里的MAC地址来通信了,直到通信停止后2分钟,这个对应关系才会从表中被删除。

再来看一个非局域网内部的通信过程。假如主机A需要和主机D进行通信,它首先会发现这个主机D的IP地址并不是自己同一个网段内的,因此需要通过网关来转发,这样的话它会检查自己的ARP缓存表里是否有网关192.168.1.1对应的MAC地址,如果没有就通过ARP请求获得,如果有就直接与网关通信,然后再由网关C通过路由将数据包送到网关E,网关E收到这个数据包后发现是送给主机D(10.1.1.2)的,它就会检查自己的ARP缓存,看看里面是否有10.1.1.2对应的MAC地址,如果没有就使用ARP协议获得,如果有就是用该MAC地址与主机D通信。

通过上面的例子我们知道,在以太局域网内数据包传输依靠的是MAC地址,IP地址与MAC对应的关系依靠ARP表,每台主机(包括网关)都有一个ARP缓存表。在正常情况下这个缓存表能够有效保证数据传输的一对一性,像主机B之类的是无法截获A与D之间的通信信息的。

但是主机在实现ARP缓存表的机制中存在一个不完善的地方,当主机收到一个ARP的应答包后,它并不会去验证自己是否发送过这个ARP请求,而是直接将应答包里的MAC地址与IP对应的关系替换掉原有的ARP缓存表里的相应信息。这就导致主机B截取主机A与主机D之间的数据通信成为可能。

首先主机B向主机A发送一个ARP应答包说192.168.1.1的MAC地址是02-02-02-02-02-02,主机A收到这个包后并没有去验证包的真实性而是直接将自己ARP列表中的192.168.1.1的MAC地址替换成02-02-02-02-02-02,同时主机B向网关C发送一个ARP响应包说192.168.1.2的MAC是02-02-02-02-02-02,同样,网关C也没有去验证这个包的真实性就把自己ARP表中的192.168.1.2的MAC地址替换成02-02-02-02-02-02。当主机A想要与主机D通信时,它直接把应该发送给网关192.168.1.1的数据包发送到02-02-02-02-02-02这个MAC地址,也就是发给了主机B,主机B在收到这个包后经过修改再转发给真正的网关C,当从主机D返回的数据包到达网关C后,网关也使用自己ARP表中的MAC,将发往192.168.1.2这个IP地址的数据发往02-02-02-02-02-02这个MAC地址也就是主机B,主机B在收到这个包后再转发给主机A完成一次完整的数据通信,这样就成功地实现了一次ARP欺骗攻击。

因此简单点说,ARP欺骗的目的就是为了实现全交换环境下的数据监听。大部分的木马或病毒使用ARP欺骗攻击也是为了达到这个目的。

如何发现及清除

局域网内一旦有ARP的攻击存在,会欺骗局域网内所有主机和网关,让所有上网的流量必须经过ARP攻击者控制的主机。其他用户原来直接通过网关上网,现在却转由通过被控主机转发上网。由于被控主机性能和程序性能的影响,这种转发并不会非常流畅,因此就会导致用户上网的速度变慢甚至频繁断线。另外ARP欺骗需要不停地发送ARP应答包,会造成网络拥塞。

一旦怀疑有ARP攻击我们就可以使用抓包工具来抓包,如果发现网内存在大量ARP应答包,并且将所有的IP地址都指向同一个MAC地址,那么就说明存在ARP欺骗攻击,并且这个MAC地址就是用来进行ARP欺骗攻击的主机MAC地址,我们可以查出它对应的真实IP地址,从而采取相应的控制措施。另外,我们也可以到路由器或者网关交换机上查看IP地址与MAC地址的对应表,如果发现某一个MAC对应了大量的IP地址,那么也说明存在ARP欺骗攻击,同时通过这个MAC地址查出用来ARP欺骗攻击的主机在交换机上所对应的物理端口,从而进行控制。

如何防范?

我们可以采取以下措施防范ARP欺骗。

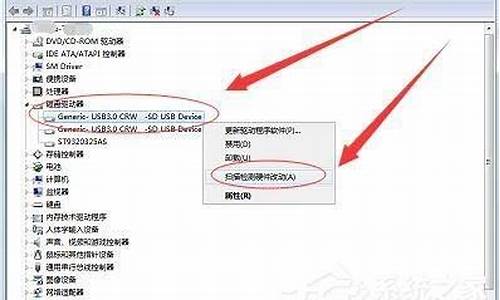

(1)在客户端使用arp命令绑定网关的真实MAC地址命令如下:

arp -d *(先清除错误的ARP表)

arp -s 192.168.1.1 03-03-03-03-03-03 (静态指定网关的MAC地址)

(2)在交换机上做端口与MAC地址的静态绑定。

(3)在路由器上做IP地址与MAC地址的静态绑定。

(4)使用“ARP SERVER”按一定的时间间隔广播网段内所有主机的正确IP-MAC映射表。

(5)最主要是要提高用户的安全意识,养成良好的安全习惯,包括:及时安装系统补丁程序;为系统设置强壮的密码;安装防火墙;安装有效的杀毒软件并及时升级病毒库;不主动进行网络攻击,不随便运行不受信任的软件。

ARP工作原理如下:

在TCP/IP协议中,A给B发送IP包,在包头中需要填写B的IP为目标地址,但这个IP包在以太网上传输的时候,还需要进行一次以太包的封装,在这个以太包中,目标地址就是B的MAC地址.

计算机A是如何得知B的MAC地址的呢?解决问题的关键就在于ARP协议。

在A不知道B的MAC地址的情况下,A就广播一个ARP请求包,请求包中填有B的IP(192.168.1.2),以太网中的所有计算机都会接收这个请求,而正常的情况下只有B会给出ARP应答包,包中就填充上了B的MAC地址,并回复给A。

A得到ARP应答后,将B的MAC地址放入本机缓存,便于下次使用。

本机MAC缓存是有生存期的,生存期结束后,将再次重复上面的过程。

ARP协议并不只在发送了ARP请求才接收ARP应答。当计算机接收到ARP应答数据包的时候,就会对本地的ARP缓存进行更新,将应答中的IP和MAC地址存储在ARP缓存中。因此,当局域网中的某台机器B向A发送一个自己伪造的ARP应答,而如果这个应答是B冒充C伪造来的,即IP地址为C的IP,而MAC地址是伪造的,则当A接收到B伪造的ARP应答后,就会更新本地的ARP缓存,这样在A看来C的IP地址没有变,而它的MAC地址已经不是原来那个了。由于局域网的网络流通不是根据IP地址进行,而是按照MAC地址进行传输。所以,那个伪造出来的MAC地址在A上被改变成一个不存在的MAC地址,这样就会造成网络不通,导致A不能Ping通C!这就是一个简单的ARP欺骗。

360arp防火墙工作原理

ARP个人防火墙也有很大缺陷:

1、它不能保证绑定的网关一定是正确的。如果一个网络中已经发生了ARP欺骗,有人在伪造网关,那么,ARP个人防火墙上来就会绑定这个错误的网关,这是具有极大风险的。即使配置中不默认而发出提示,缺乏网络知识的用户恐怕也无所适从。

2 、ARP是网络中的问题,ARP既能伪造网关,也能截获数据,是个“双头怪”。在个人终端上做ARP防范,而不管网关那端如何,这本身就不是一个完整的办法。ARP个人防火墙起到的作用,就是防止自己的数据不会被**,而整个网络的问题,如掉线、卡滞等,ARP个人防火墙是无能为力的。

因此,ARP个人防火墙并没有提供可靠的保证。最重要的是,它是跟网络稳定无关的措施,它是个人的,不是网络的。

目前唯一能结局这些问题的就只有免疫墙技术了,只有用免疫墙技术部署免疫网络解决方案了,对你的网络不需要做大的改动,可以用免疫墙设置策略,不装驱动不让上网,装了就拦截。就能直接从从网卡上面拦截每一台电脑发出的病毒攻击,进行统一管理,网络管理员只有一个,还能监控整个内网电脑的上网状况,有异常情况准确定位报警。

金山贝壳ARP防火墙1.主动防御:主动向网关通告本机的真实地址(MAC地址),保障安全上网,不受ARP欺骗影响。2.拦截IP地址冲突:在系统内核层拦截接收到的IP冲突数据包,避免本机因IP地址冲突造成掉线。3.拦截外部ARP攻击:在系统内核层拦截接虚假的ARP数据包,保障本机对网络地址识别的正确性。4.拦截对外ARP攻击:在系统内核层拦截本机对外的ARP攻击数据包,防止本机感染病毒/木马后成为攻击源。5.安全模式:不响应除网关外的其它机器发送的ARP请求,达到隐身效果,避免受到ARP攻击。6.查杀盗号木马:集成《贝壳木马专杀》查杀盗号木马功能,保护计算机不受木马/病毒的侵害。下载地址: /arp.html

好了,今天关于“金山arp防火墙64”的探讨就到这里了。希望大家能够对“金山arp防火墙64”有更深入的认识,并且从我的回答中得到一些帮助。

声明:本站所有文章资源内容,如无特殊说明或标注,均为采集网络资源。如若本站内容侵犯了原著者的合法权益,可联系本站删除。